中国和美国的研究人员 揭示了一种名为 PrintListener 的新型指纹黑客技术,能够窃取您的指纹数据,不是从照片或指纹中窃取,而是 手指滑动时发出的微弱声音 您的智能手机屏幕。

指纹认证已成为我们智能手机和设备安全的代名词。 到 2032 年,该市场的价值估计将达到 1000 亿美元,反映了我们对生物识别保护的深深信任。

但 PrintListener 表明,与任何技术一样,生物识别技术也存在漏洞。

PrintListener 如何工作?

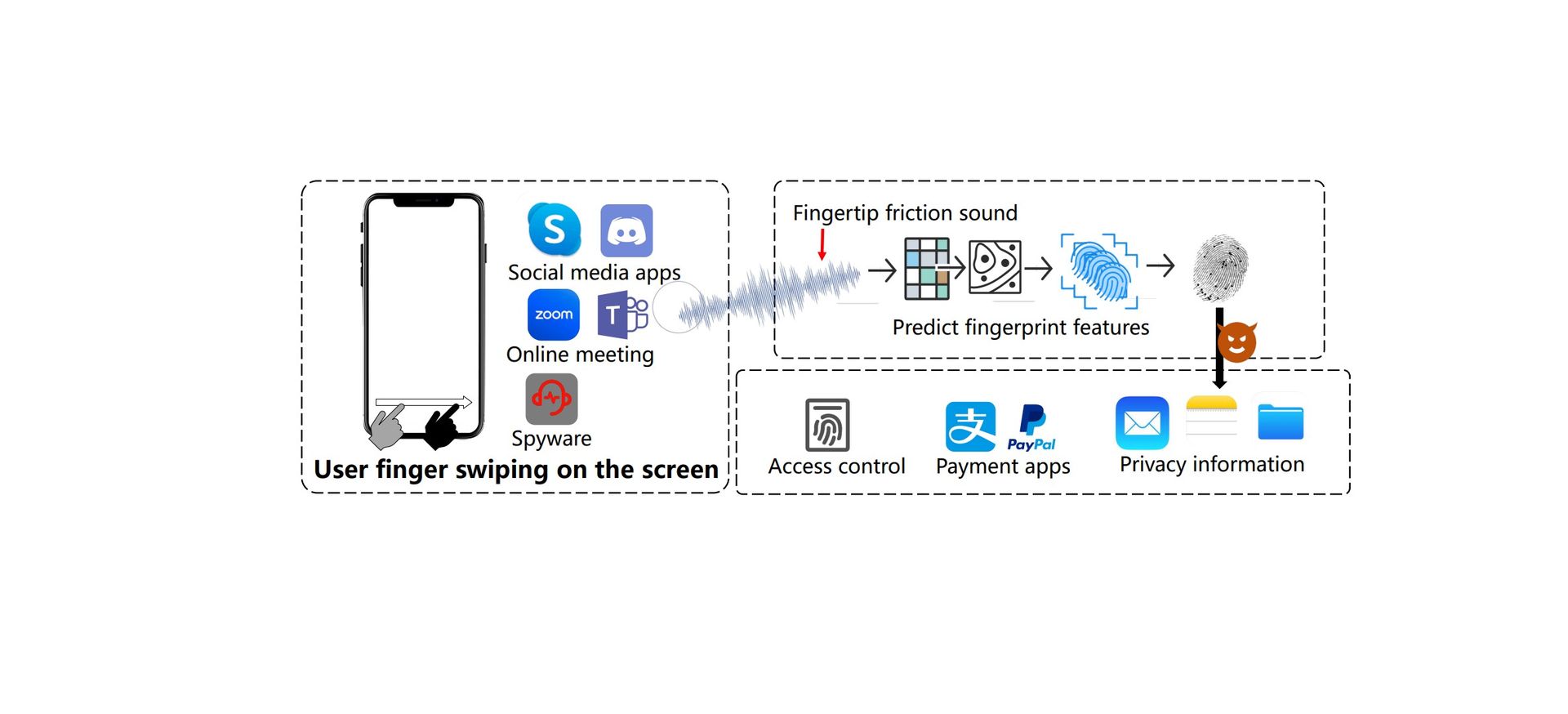

我们的日常应用程序,例如 不和谐, Skype, 视频对话以及许多其他的东西,都是为通信而设计的。 但如果他们除了传输你的声音之外还能做更多的事情呢?

PrintListener 背后的研究人员提出了一个令人不安的可能性:这些应用程序可能在不知情的情况下充当指纹黑客的帮凶。 每次您在智能手机屏幕上滑动时,即使是在那些看似随意的对话中, 您的麦克风可能无意中录制了隐藏的音轨: 这 指纹脊线产生的细微摩擦。

将声音转化为指纹数据

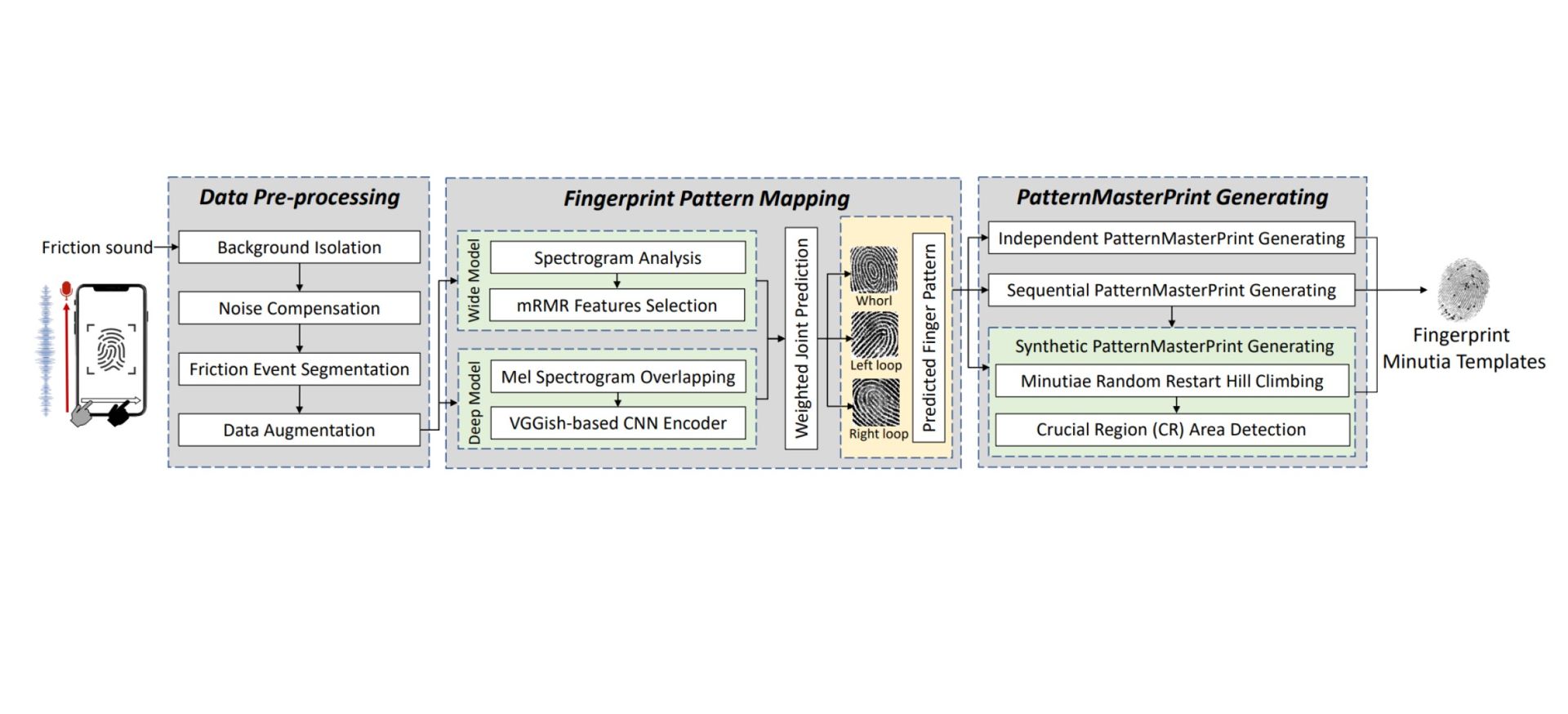

PrintListener 不仅仅是听到这些微声音; 这是关于解释它们。 该工具采用复杂的分析来剖析您滑动时发出的微弱声音,仔细搜索指纹特有的模式。

与依赖于预先构建的常见指纹模式数据库的传统字典攻击不同,PrintListener 可以使用新捕获的音频数据来增强 MasterPrint 等攻击。 这意味着可以以更高的精度定制指纹伪造品。

指纹破解的成功率令人震惊

PrintListener 的有效性在于它的数量。 研究人员夸耀其成功率令人担忧。 仅仅五次尝试, PrintListener 可以破解 27.9% 的部分指纹。 更令人心寒的是, 9.3% 的时间PrintListener 能够 重建完整指纹 仅从滑动声音中。

它强调了这种新颖的漏洞如何将看似不起眼的应用程序的无害交互转变为黑客的强大工具。

网络威胁不断演变

PrintListener 的披露强调了网络安全的一个更广泛的趋势:有一个新的 复杂的黑客方法正在日益发展。 如今,技术几乎与我们生活的方方面面交织在一起,黑客不断地寻找和发现新的漏洞,通常是在 最意想不到的地方。

从模仿可信声音的人工智能网络钓鱼攻击到嵌入看似无害的二维码中的恶意软件,网络犯罪分子的策略正在以惊人的速度发展。

让我们考虑一些最近的例子:

- 耳语门:2022 年初,这种破坏性恶意软件出现,伪装成合法勒索软件,同时在一次出于政治动机的攻击中悄悄擦除乌克兰组织的整个系统

- Log4j 漏洞:2021 年末,广泛使用的日志库中发现了一个严重的零日漏洞。 Log4j的广泛存在意味着随之而来的混乱,使许多系统暴露于远程控制漏洞

- 供应链攻击:黑客不仅仅是闯入;而是入侵。 他们正在从内部渗透系统。 通过软件开发生态系统中的漏洞(例如臭名昭著的 SolarWinds 黑客攻击),攻击者设法破坏广泛使用的产品和服务,从而导致巨大的下游影响

这些例子强调了传统的安全方法并不能解决问题。 我们的技术不仅在扩展,而且变得更加复杂和相互依赖。 黑客不断地寻找这些复杂系统中的弱点,利用技术缺陷和经常被忽视的人为因素。

保护自己免受新出现的威胁

PrintListener 攻击和其他新兴网络威胁可能令人畏惧,但请记住您有能力保护自己。 采取积极主动的安全措施,大大降低您的风险。

以下是您可以采取的基本行动的详细信息:

- 控制您的应用程序:对您的应用程序进行审核。 检查哪些具有麦克风和摄像头访问权限,并为那些并不真正需要这些权限来实现其核心功能的人禁用它

- 生物识别技术:谨慎使用:指纹和面部识别等生物识别安全功能提供了便利,但不要认为它们万无一失。 将它们视为有用的工具,而不是牢不可破的盾牌

- 密码至关重要:为每个帐户选择复杂且唯一的密码,并且切勿重复使用它们。 尽可能启用多重身份验证 (MFA),这需要额外的代码或确认以及密码

- 打击网络钓鱼:对意外的电子邮件、短信或社交媒体消息持怀疑态度,即使它们看起来来自熟悉的来源。 打开任何链接或附件之前验证发件人的身份

- 更新很重要:确保您的操作系统和应用程序拥有最新的安全更新。 这些频繁的补丁漏洞最大限度地减少了黑客可以利用的漏洞

通过实施这些基本但强大的安全实践,您将大大增强您的数字保护,抵御不断变化的网络威胁。