有句老话说:“鞋匠的儿子总是赤脚”。 这是一个奇怪的命运转折,那些最接近源头的人常常错过了好处。 这句谚语在现代得到了印证,网络安全和基础设施安全局 (CISA) 发现自己陷入了困境。

CISA数据泄露背后的原因是什么?

早在二月份,他们就发现自己的两个系统遭到了入侵。 罪魁祸首? Ivanti 产品中的漏洞。 这迫使 CISA 采取严厉措施关闭这些系统,而从各方面来看,这些系统在支持美国基础设施方面发挥了关键作用。

CISA 不仅仅是一个机构。 它是国家网络安全的看门狗。 它于 2018 年 11 月在国土安全部下成立,其诞生是对网络威胁和国家重要基础设施安全日益增长的警报的直接回应。 这个想法简单而雄心勃勃:加强美国在数字世界的防御。

CISA 的发言人证实了此次违规行为,并指出了黑客的切入点:Ivanti 内部工具中的漏洞。 Ivanti 总部位于犹他州,是 IT 安全领域的主要参与者,为客户提供系统管理和安全软件。 40,000 名客户,令人印象深刻。 正如其网站上所吹嘘的那样,这些组织包括重量级组织和分散在全球各地的政府机构。

CISA 迅速采取行动减轻损失。

“影响仅限于两个系统,我们立即将其下线。 我们将继续对我们的系统进行升级和现代化,目前不会对运营产生影响。”CISA 表示。 然而,他们把牌放在胸前, 没有透露是否有任何数据被访问。

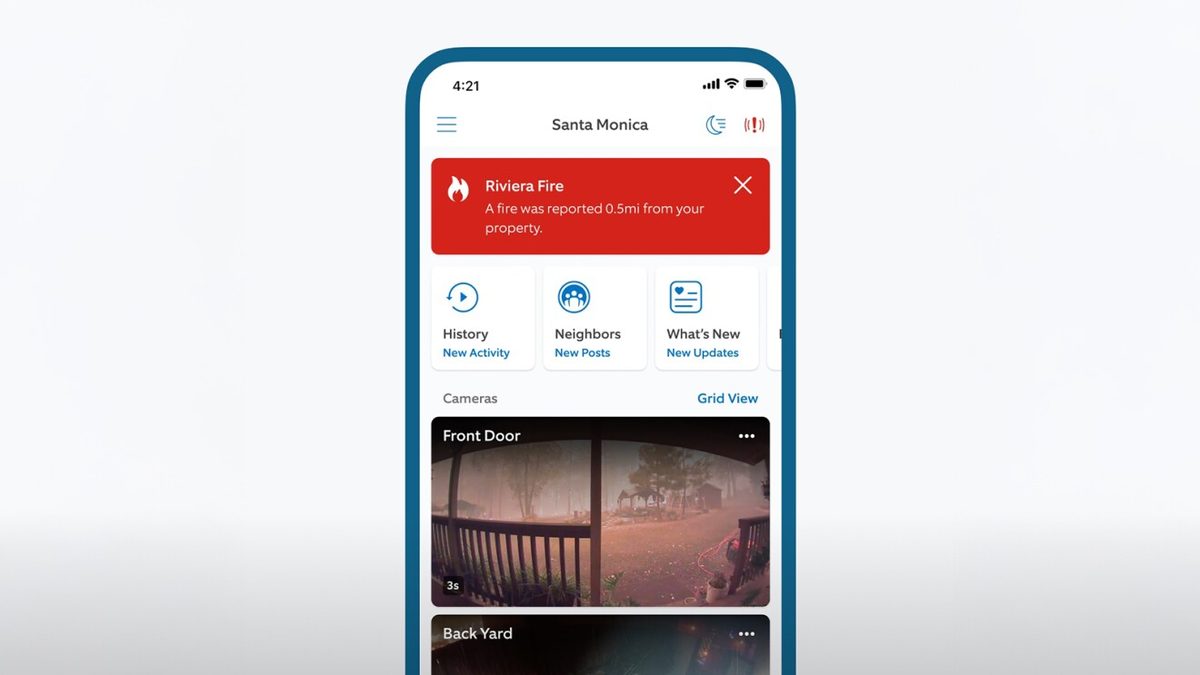

记录 是第一个泄露秘密的人。 他们从知情人士那里得到了独家消息,知情人士透露,网络入侵者已侵入基础设施保护 (IP) 网关不可或缺的两个系统。 这个网关不是普通的数据库; 它是一个关键数据和工具的宝库,对于评估国家基础设施至关重要。 还有化学品安全评估工具(CSAT)? 这是美国保存最严格的工业机密的地方,包括标记为高风险的化学设施清单和详细的安全漏洞评估。

然而,还有一点模糊的地方。 CISA 尚未明确证实或否认这些特定系统是从电网中拉出的系统。 攻击者的身份仍然笼罩在神秘之中,但漏洞的途径很明确,利用了 Ivanti Connect Secure VPN 和 Ivanti Policy Secure 产品中最近的漏洞。 谁标记了这些漏洞? CISA 本身,有点讽刺。

在此事件发生之前,CISA 就已经开始关注 Ivanti 的软件问题。 二月一号,它不只是升起一面旗帜,而是升起一面旗帜。 它向所有美国政府机构发出指令,切断 Ivanti Connect Secure 和 Ivanti Policy Secure 的联系。 几周后,它敲响了警报,威胁行为者正在积极利用标记为 CVE-2023-46805、CVE-2024-21887 和 CVE-2024-21893 的三个 Ivanti 漏洞。 就像CISA看到乌云密布,却还是被雨淋了一样。

没有人能够免受网络威胁

这是数字时代的困境,强调了一个普遍真理: 没有人能够幸免。 各行各业面临的挑战不仅在于应对违规行为,还在于预测并阻止违规行为,从而扭转这场持续的网络安全之战的局势。

各个领域的重量级人物名单——想想 森科拉, 保德信金融集团, 美国银行, 惠普, 贷款库, 特雷洛, 地铁, 澳大利亚足球, 健康EC, 和 富达国民金融– 2024 年都陷入了数据安全事件的陷阱之中。

图片来源: 凯雷姆·葛兰/中途